<< May 2024 | 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 >>

セキュリティ関連

FC2ブログから引越し作業中のオーナーの方へ

- 2008.04.04 Friday

- セキュリティ関連

緊急警報(殴子スタイル様より)

内容を要約すると、

・FC2ブログを利用していたオーナーが、閉鎖後、アカウントを削除した

・即座に同じアカウント名を何者かが取得

・同じアドレス・同じブログ名で罠エントリーを作られた

※現在、上記の罠エントリーは運営により凍結されてアクセスできなくなっています

という事例があったそうです。つまり、同じアドレス、同じブログ名なのに全て別人が作った罠サイトという恐ろしいことに。引越しされる方も、ブログはパスワードを掛けた状態で(エントリーは全削除しても)アカウントは維持し続けた方がいいかも。

しかしこの手のサービスで、旧ユーザーと同じURLに新規ユーザーが作れちゃう可能性がある仕様があり得ないと思うんだけどなぁ……。

カスペ先生はご機嫌ななめ

- 2008.03.27 Thursday

- セキュリティ関連

今回の騒ぎでウィルス対策ソフトをカスペルスキーに乗り換えた人が多いと思うんですが、この先生のインストーラーにはちょっと癖があるかもしれません。

のりかえ(バージョンアップも含む)の手順を簡単にいえば

1.インストールしてあるウィルス対策ソフトをアンインストール

2.再起動

3.カスペ先生をお迎え

4.再起動

5.先生来た!これでかつる!と思ったら「最新じゃない」とか言われて涙目

#すぐに自動更新が走りますが

って手順になるんですが、うっかり2.再起動の前にカスペ先生のインストーラーを立ち上げちゃったりすると、その後何度再起動しても「再起動が必要です」って言われてその先に進めなくなることがあるようです。

猫の中の人、KIS7.0→7.0(MP1)のバージョンアップでこれをやらかして対処方法がわからず大パニックに。XPのシステムの復元でもなぜか上手く戻らず、元のバージョンに戻そうにも7.0のインストーラーもレジストリの同じところを参照しているようで前にも後ろにも進めなくなってしまいました。

JustSystemの公式サイトを見ても対処は見当たらないし、ぐぐってみようにもセキュリティソフトなしの素通し状態で検索結果を踏むわけにいかないし、で開発元のKaspelskyLabのサイトをたどってようやくたどりついたのが英語のサポートサイトの

Errors Interpretation Database。

ページの真ん中あたりにある「DisableReboot_7.zip」をダウンロードして実行すると、レジストリが修正されてインストーラーが動くようになりました。

疲れた……

同じような現象で困っている方がいたら参考にしてください。ぶっちゃけ何が悪くてどこを直してるのかさっぱり理解していないので、質問されても答えられません('〜')。ご利用は自己責任で。

自分のキャラクターを守るために、今できること。

- 2008.03.25 Tuesday

- セキュリティ関連

先週末の大手ブログ狙い撃ち改ざんによると思われるアカウントハック被害が拡大しています。昨夜の状況を見ていると、平日でもサポートセンターが営業していない19時以降に被害にあっている人がいるようです。GMコールしても結局昨日は緊急メンテナンスまでに来てくれなかった、来てくれたGMには「アカウントハックの報告が多すぎて対応が遅れている」といわれたという何を言われているのか分からないと思うが(ry という状況だったという話も。

やつらの中には既に「任意のタイミングでブログを改ざんしてアカウント情報仕入れ→サポートセンターが閉まっている時間に処理」というワークフローができあがってしまったんだろうか。恐ろしいことです。

ブログサービスに穴があるとか、POLのシステム自体がザルすぎるとか、24時間対応窓口がないのが悪いとか、ギルを買うやつがいるから業者がはびこるとか、根本的に何が悪いのかという話はもちろんあります。が、事件は会議室じゃない、現場で起こってるんですよ!被害の拡大を少しでもくいとめるためには、原因究明と責任の所在を明らかにすることも重要ですが、同時に実害を出さないための対応も重要です。いつ、誰が、被害者になってもおかしくない状況なのです。

■アカウントハックってなに?されるとどうなるの?

以前から問題になっていたアカウントハックについてのまとめはこちら。

→【FFXI】アカウント不正ログイン被害まとめ

→FFXI Virus問題まとめサイト

・読むところ多くて分からない!結局何がどうなるの!という人は灰猫さんのこちらのエントリーが分かりやすいです。

→今、思い出が汚される

・最新の状況

→ネットワーク実況@2ch アカウントハック関連スレ

※流れるのが早いので板にリンクしておきます)

※Ctrl+Fで「垢ハック」でサーチしてそれっぽいスレを探してください

※情報は一番早いです。

※掲載されている情報の真偽の判断やサイト等へのアクセスは自己責任でお願いします。

■あなたのアカウントはまだ大丈夫?

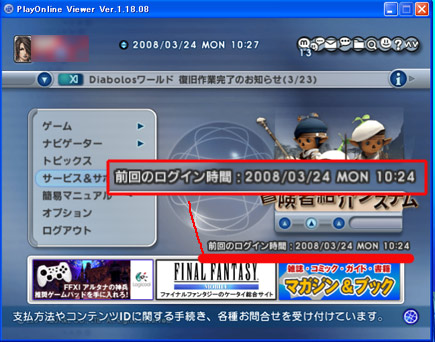

ログインするときには、身に覚えがない時間にログインされた形跡がないか必ず確認する習慣をつけてください。いま正常にログインできても、ここが妙な時刻(外出しているはず、寝ているはずなど…)になっていたら、既にパスワードを抜かれている可能性が高いです。つまりいつ身包みはがされてよその鯖に放り出されてもおかしくない状況なのです。

もしも怪しいログインの形跡を見つけたら

1.身に覚えのない「前回ログイン時刻」をメモ

2.パスワードの変更(パスワードを保存しない設定を忘れずに)

3.サービス変更履歴の確認(身に覚えのないパスワード変更、個人情報変更がないか)

4.キャラクターの状態を確認(所在地、所持アイテム、ギルに不審な点はないか)

5.サポートセンターに連絡(異常がなくても、メモした時刻を通知)

6.PCのチェック(ウィルス対策ソフトによるスキャンとマルウェアの駆除)

を速やかに行ってください。

※2〜4は、可能ならPS2で行ったほうがいいです。

■現在のPCの状況をチェック

不正アクセスの痕跡がなくても、感染がないかどうかは確認した方がよいでしょう。手軽に利用できるオンラインスキャンの中では、カスペルスキーオンラインスキャナが定評がありますが、オンラインスキャンしただけではマルウェアの駆除はできません。怪しいものが発見されたらウィルス対策ソフトで駆除をしてください。

※猫の中の人は、具体的なソフトの評価や駆除の方法など、技術的なことには答えられませんのでご了承ください。

■感染しないための対策

さてとりあえず現在まだ外部からのアクセスもマルウェアの感染もないことが判明したら次は予防です。

どうすればいいの?はレアさんが詳しくまとめてくださっています。

→管理人の皆さん、ぜひ確認を

また、技術的な観点から見た今回の問題については、革屋さんがとても分かりやすくまとめてくださっています。

→アカウントハック問題について

やった方がいいことを箇条書きにまとめると、

・ブロードバンドルーターの設置

・MicrosoftUpdateをちゃんとやる

・不要なRealPlayerのアンインストール

・インターネットブラウザの設定変更

(FireFox+NoScriptの導入が簡単で比較的安全だと思います)

・ウィルス対策ソフト、PG2などによる自衛

※どちらも、アップデートをちゃんとしないと意味ないです。

※革屋さんも書いてますが、PG2を過信すると危ないです。すでにマルウェアのスクリプトがアメリカのサーバーに置かれている例もでてきています。

・怪しい動作があったらすぐにスキャンによる確認を

・怪しい動作がなくても定期的にスキャンによる確認を

といったあたりでしょうか。

でもどれだけ対策しても「絶対安全」はあり得ないです。

ブログに限らず、Webの閲覧には細心の注意を。

■万一感染してもやられないための対策

今アカウントハックに使われているマルウェアのほとんどは、POL内のパスワード保存ファイルを盗んで送信するタイプのものです。なので、POLのパスワードを保存しないで毎回手打ちすることで、万一マルウェアに感染してもアカウントを抜かれる危険性はかなり減らすことができます。とはいえ、キーロガータイプのものが蔓延する可能性がないとはいえないので、安全ですとは言えないのがつらいところですが。

以下はパスワード変更・パスワード手入力への変更・履歴の確認のやり方です。SSが多くて重いのでたたんでおきます(3/29 2:00追記あり)。

※3/26 16:30追記:(当サイトの閲覧に不安を感じておられる方へ)

当サイトのテンプレートには、メニューの折りたたみ用にJavaScriptを使用しています。また、以下の4つのドメインに設置された外部スクリプトを導入しています。

chitosedori.com(アクセス解析)

google-analystic.com(アクセス解析)←ソース検索でsrc="http にかかる

shinobi.jp(アクセス解析)

shinobiashi.com(カウンター)

JavaScript Offで閲覧しても(レイアウトは若干崩れますが)ナビゲーションや記事内容の読み取りには影響ありません。

【再警告】ブログの改ざんに注意!

- 2008.03.22 Saturday

- セキュリティ関連

※18:40 一部加筆しました / 23:15さらに追記 / 3/23 11:30さらに追記

※3/24 11:50 さらに追記

※3/25 8:50 記述の一部(緊急告知部分)を削除

ブログ改ざん被害の続報です。

以前とりあげた<iframe>による別サイトの呼び出しではなく、<script>タグを利用した外部スクリプトの呼び出しでトロイの木馬をダウンロードさせるタイプの新しい罠が確認されました。おそらく2月末〜3月はじめにかけて報告されたものと同じ、Realplayerの脆弱性をついてPOLのパスワード記録ファイルを盗むものです。

最新情報は →こちら

(ネ実アカウントハック情報スレの本スレ)※3/25 21:50埋まりました

ブロガーの方は自分のサイトのテンプレートの再チェックを。

読者の方は、念のためPOLパスワードの変更と、アンチウィルスソフトによるスキャンをおすすめします。

なお、パスワード変更時に、かならず「パスワードを保存しない」設定を選んでください(重要!)現在発見されているほとんどのマルウェアは、POLのパスワード保存ファイルをこっそり外部に送信してその内容からIDとパスワードを特定しています。面倒でも、ログインの都度パスワードを自分で入力するように設定してください。

ここまでサポセン休業日を狙い撃ちされて被害が広がってるんだから、いい加減に週末も対応しろよヽ(;´Д`)ノ >■e

※3/24さらに追記

発覚を遅らせるための工作もされているようです。

・ブログのテンプレ書き換え後、しばらく経過してから正常に戻す

(一定期間後再度書き換えられる可能性あり)

・ハックしたアカウントのパスワードを一時書き換え後、元に戻す

巡回先のブログが「今は」正常だからといって安心しないでください!

POLに「今は」正常にログインできるからといって安心しないでください!

心当たりがある人もない人も、一度自分の環境をチェックして

怪しいところがないか確認を!

くそぅなんでこんなことを何度も何度も書かないといけないんだ。

以下は詳細(●● RMT業者の垢ハックが多発している件14 ●●より抜粋)。

【警告】偽者注意

- 2008.03.18 Tuesday

- セキュリティ関連

あんまりこういうエントリーばっかり上げたくないんですがヽ(;´Д`)ノ

ここ数日、あちこちのブログで、過去にそのブログにコメントをつけている読者の名前を騙って「ブログ開設しました」「移転しました」等のコメントと一緒に罠入りURLを貼り付ける犯罪者(←もう業者とか言わない。彼らのやっていることは不正アクセス禁止法に抵触する刑事犯罪です)がいるようです。常連さんの名前なら安心して信用しがちなブログ管理者や読者の心理を突いた悪質なやり口です。

ブログ管理者および読者の皆さんは、見慣れた名前の人の書き込みでも、URLは不用意に踏まないよう、くれぐれもご注意ください。

また、このブログでも、被害を未然に防ぐために、今後の新規エントリーのコメントは承認制とさせていただき、管理者が内容を確認次第公開する形にさせていただきます。

コメント投稿後、↑の画面が表示されたらコメントは受け付けられていますので、承認をお待ちください。

なお、コメントいただく際には、任意ですがトリップ機能をご利用していただくとありがたいです(名前の後に半角#に続けて「任意の文字列」を入力してください。文字列部分が変換されて名前の後に表示されて本人の識別が容易になるので、中の人が楽できます)。

ご不便をおかけしますがご了承ください。

よろしくお願いします。